Secondary Computing Cybersecurity

الاشتراك مطلوب

10,000+ نتيجة/نتائج لـ 'secondary computing cybersecurity'

Cybersecurity Words

المطابقة

Cybersecurity Words

العجلة العشوائية

Encryption Match-Up

المطابقة

Cryptography

المطابقة

Cybersecurity

المطابقة

ultimate online wordsearch (very hard)

البحث عن الكلمات

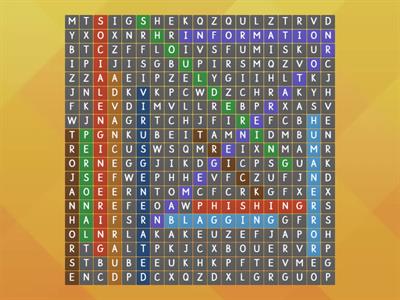

Wordsearch Security Threats

البحث عن الكلمات

Internet and online safety vocabulary

إعادة ترتيب الأحرف

RISKS

افتح الصندوق

Cyber Security

الترتيب

Wordsearch Social Engineering

البحث عن الكلمات

Cyber Security Starter

الجلاد

S3 Cyber Security - Viruses and Definitions Matching Task

مطابقة الأزواج

Safety Online

العجلة العشوائية

Internet Safety

تتبع المتاهة

Security Quiz

اختبار تنافسي

Cyber Security Anagram

إعادة ترتيب الأحرف

Social Media Digital Security

اختبار تنافسي

Cyber Security Keyword Anagrams

إعادة ترتيب الأحرف

Social Engineering

البحث عن الكلمات

CYBERSECURITY

المطابقة

Cybersecurity Quiz

اختبار تنافسي

S1 Internet Safety

صواب أو خطأ

Social Engineering

العثور على العنصر المطابق

DO NOW e safety

البحث عن الكلمات

esafety

تتبع المتاهة

CY - Session 6 STRIDE Find the Match

العثور على العنصر المطابق

Day 7 Quiz

اختبار تنافسي

IT Security - Random wheel discussion generator

العجلة العشوائية

Online safety

العجلة العشوائية

Online Safety Activity

إعادة ترتيب الأحرف

Day 4 Quiz - Part 1

اختبار تنافسي

Hacking Crossword

الكلمات المتقاطعة

Social Engineering Missing word

أكمل الجملة

Digital Literacy Revision

تتبع المتاهة

computer risks

مطابقة الأزواج

Protecting Data on a Network

المطابقة

Cyber security - threats

البطاقات التعليمية

Cyber Security

المطابقة

System Threats

إعادة ترتيب الأحرف

Some Malicious Software Vocabulary

مطابقة الأزواج

Cyber Security Introduction

العجلة العشوائية

CAREER PATHWAYS

المطابقة