10,000+ نتيجة/نتائج لـ 'y12 computing'

Unit 2 LO1 1.6 Information Formats

فرقعة البالونات

Key words Unit 2

البحث عن الكلمات

Unit 2 LO1 1.6 Information Formats - Second time lucky

فرقعة البالونات

TAKE 2: 2.1 Information Styles

العثور على العنصر المطابق

Take 2 Unit 2 5.2 DFDs

اختبار الصور

Unit 1 LO5 Physical v Digital Security

فرز المجموعات

Internal & External Stakeholders

فرز المجموعات

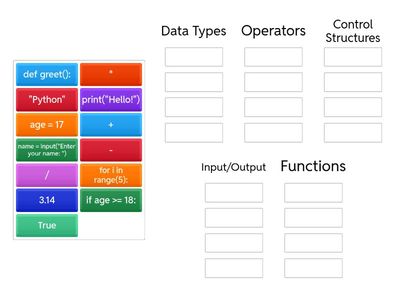

Group the Python Examples

فرز المجموعات

Take 2 3.6 Open v Closed Systems

فرز المجموعات

Take 3 3.5 Data Analysis Tools

المطابقة

Key aspects of digital forensics

المطابقة

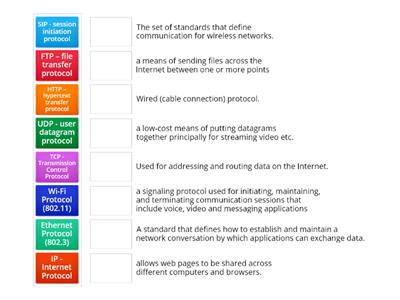

Protocols

المطابقة

1.6 Information formats

المطابقة

![1.4 Internet [Connections Characteristics]](https://screens.cdn.wordwall.net/400/90473d4d853045d2a34089c9679f0da4_41)

1.4 Internet [Connections Characteristics]

إعادة ترتيب الأحرف

3.5 Data analysis tools

الجلاد

Unit 2 4.1 UK Legislation

تتبع المتاهة

Unit 2 4.3 Green IT

أكمل الجملة

Take 2: Can you remember? LO2 2.4 Information Management

مخطط المربعات

TAKE 2 Unit 2 LO1 1.6 Information Formats

فرقعة البالونات

Take 2 Unit 2 LO4 4.1 UK Legislation

صواب أو خطأ

Take 2 3.4 Stages of Data Analysis

مخطط المربعات

Take 3 Unit 2 1.2 Magnetic storage devices

أكمل الجملة

DPA - Personal or Senstive Data

فرز المجموعات

Internal threats

اختبار تنافسي

BTEC: Implementation methods

فرز المجموعات

Headed Paper and Templates

إعادة ترتيب الأحرف

1.6 Information Formats

اضرب الخلد

LO4 Legislation protecting information

راقب وتذكر

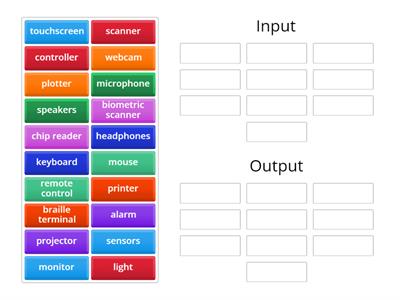

Input v Output

فرز المجموعات

Protecting the security and integrity of data

إعادة ترتيب الأحرف

![3.5 Data Analysis Tools [2]](https://screens.cdn.wordwall.net/400/18a0e0cda7a1474daf031fdf03ad031d_22)

3.5 Data Analysis Tools [2]

المطابقة

Take 2 6.1 Principles of Information Security

فرز المجموعات

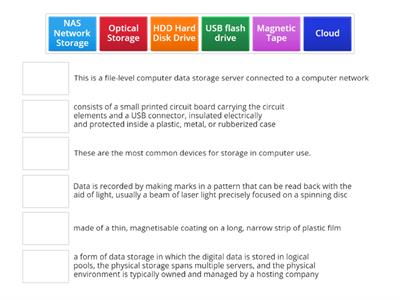

Types of Information Storage media

المطابقة

What Is It?

المطابقة

Python Keywords Match-Up

المطابقة

Organisational Security

تتبع المتاهة

1.2 Types of information storage media

إعادة ترتيب الأحرف

Communication skills in an IT environment

البحث عن الكلمات

Computer Hardware

المطابقة

Unit 11 Revision

المطابقة

LO4 4.3 Personal attributes

البحث عن الكلمات

HTML Definitions Match-up

المطابقة

Unit 2 1.3 Types of information access and storage devices

إعادة ترتيب الأحرف

Unit 2 key words so far

الجلاد

Take 2 Unit 2 4.3 Green IT

أكمل الجملة

TP2 - Tracking Point Revision

أكمل الجملة

IT1 FLASH CARDS REVISION (ALL BUT TOPIC 6)

البطاقات التعليمية

![Take 2: 5.1 Data types and sources [2]](https://screens.cdn.wordwall.net/400/5f2cb3aaa7e94780a60abf16b2466aba_0)

![Take 2 LO4: 4.1 UK Legislation [Match the Act]](https://screens.cdn.wordwall.net/400/fe615a2440a54d61aed9e3ebfa44e4ff_0)

![LO4: 4.1 UK Legislation [Match the Act]](https://screens.cdn.wordwall.net/400/0c2782e419c048528fe572febf647e9c_2)