Secondary Computing Cybersecurity

Se requiere suscripción

10.000+ resultados para 'secondary computing cybersecurity'

Cybersecurity Words

Une las parejas

Encryption Match-Up

Une las parejas

Cybersecurity Words

Rueda aleatoria

Cryptography

Une las parejas

Cybersecurity

Une las parejas

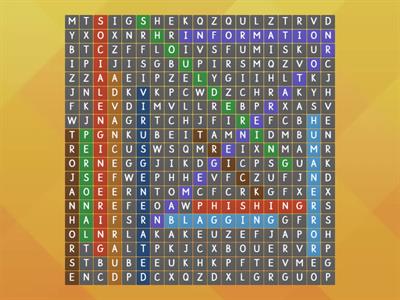

Wordsearch Security Threats

Sopa de letras

RISKS

Abrecajas

Cyber Security

Reordenar

Wordsearch Social Engineering

Sopa de letras

Safety Online

Rueda aleatoria

Internet Safety

Persecución en el laberinto

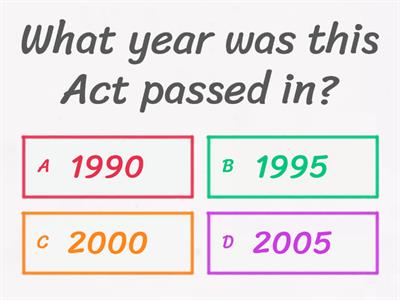

Security Quiz

Cuestionario

Cyber Security Anagram

Anagrama

DO NOW e safety

Sopa de letras

esafety

Persecución en el laberinto

CY - Session 6 STRIDE Find the Match

Cada oveja con su pareja

Online safety

Rueda aleatoria

Cyber Security Keyword Anagrams

Anagrama

Social Engineering

Sopa de letras

CYBERSECURITY

Une las parejas

Cybersecurity Quiz

Cuestionario

S1 Internet Safety

Verdadero o falso

Social Engineering

Cada oveja con su pareja

Online Safety Activity

Anagrama

Hacking Crossword

Crucigrama

Social Engineering Missing word

Completar la frase

System Threats

Anagrama

Cyber Security Introduction

Rueda aleatoria

CAREER PATHWAYS

Une las parejas

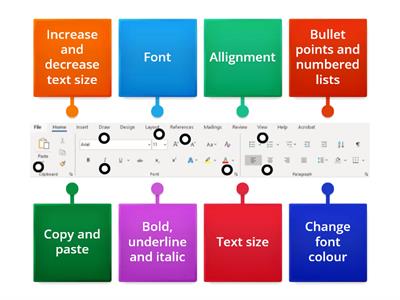

Digital Literacy Revision

Persecución en el laberinto

computer risks

Parejas

Protecting Data on a Network

Une las parejas

Cyber security - threats

Tarjetas flash

Cyber Security

Une las parejas

Hack The Game

Orden correcto

CyberSecurity - A1

Abrecajas

Cybersecurity Acronyms

Une las parejas

Cybersecurity

Cuestionario

Digital Technology

Une las parejas