Secondary Computing Cybersecurity

Langganan diperlukan

10,000+ keputusan untuk 'secondary computing cybersecurity'

Cybersecurity Words

Padankan

Cybersecurity Words

Roda rawak

Encryption Match-Up

Padankan

Cryptography

Padankan

Cybersecurity

Padankan

ultimate online wordsearch (very hard)

Carian perkataan

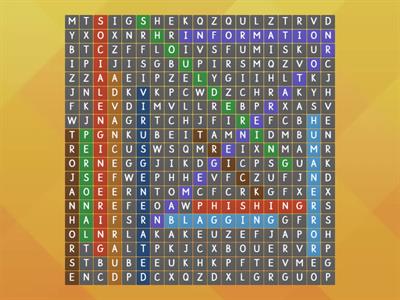

Wordsearch Security Threats

Carian perkataan

RISKS

Membuka kotak

Cyber Security

Susun kemas

Wordsearch Social Engineering

Carian perkataan

Cyber Security Starter

Tukang gantung

S3 Cyber Security - Viruses and Definitions Matching Task

Pasangan sepadan

Safety Online

Roda rawak

Internet Safety

Pagar sesat

Security Quiz

Kuiz

Cyber Security Anagram

Anagram

Cyber Security Keyword Anagrams

Anagram

Social Engineering

Carian perkataan

CYBERSECURITY

Padankan

Cybersecurity Quiz

Kuiz

S1 Internet Safety

Benar atau palsu

Social Engineering

Cari padanan

DO NOW e safety

Carian perkataan

esafety

Pagar sesat

CY - Session 6 STRIDE Find the Match

Cari padanan

Day 7 Quiz

Kuiz

Online safety

Roda rawak

Online Safety Activity

Anagram

Day 4 Quiz - Part 1

Kuiz

Hacking Crossword

Silang kata

Social Engineering Missing word

Lengkapkan ayat

Digital Literacy Revision

Pagar sesat

computer risks

Pasangan sepadan

Protecting Data on a Network

Padankan

Cyber security - threats

Kad imbas

Cyber Security

Padankan

System Threats

Anagram

Some Malicious Software Vocabulary

Pasangan sepadan

Cyber Security Introduction

Roda rawak

CY - Session 9 Activity 2 Importance of Cyber Security

Membuka kotak

CAREER PATHWAYS

Padankan