Secondary Computing Cybersecurity

Abonnement kreves

10 000+ resultater for secondary computing cybersecurity

Cybersecurity Words

Match opp

Encryption Match-Up

Match opp

Cybersecurity Words

Tilfeldig hjul

Cryptography

Match opp

Cybersecurity

Match opp

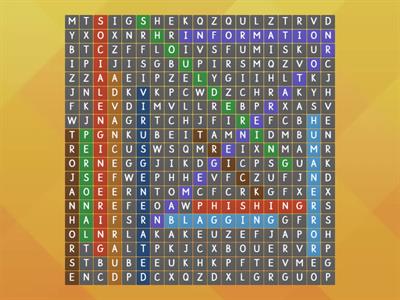

Wordsearch Security Threats

Wordsearch

RISKS

Åpne boksen

Cyber Security

Løse opp

Wordsearch Social Engineering

Wordsearch

S3 Cyber Security - Viruses and Definitions Matching Task

Samsvarende par

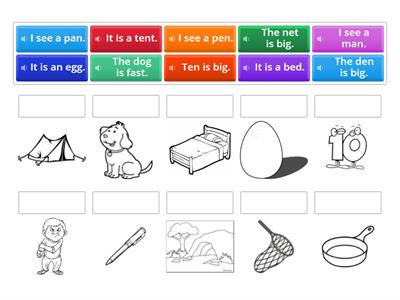

Safety Online

Tilfeldig hjul

Internet Safety

Labyrintjakt

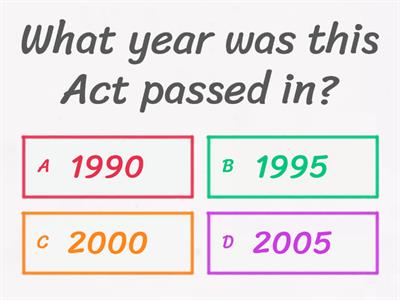

Security Quiz

Spørrelek

Cyber Security Anagram

Anagram

DO NOW e safety

Wordsearch

esafety

Labyrintjakt

CY - Session 6 STRIDE Find the Match

Finn treffet

Online safety

Tilfeldig hjul

Cyber Security Keyword Anagrams

Anagram

Social Engineering

Wordsearch

CYBERSECURITY

Match opp

Cybersecurity Quiz

Spørrelek

S1 Internet Safety

Sann eller usann

Social Engineering

Finn treffet

Online Safety Activity

Anagram

Hacking Crossword

Kryssord

Social Engineering Missing word

Fullfør setningen

System Threats

Anagram

Some Malicious Software Vocabulary

Samsvarende par

Cyber Security Introduction

Tilfeldig hjul

CAREER PATHWAYS

Match opp

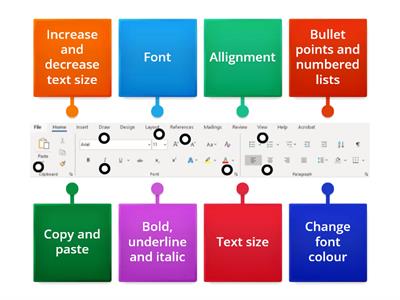

Digital Literacy Revision

Labyrintjakt

computer risks

Samsvarende par

Protecting Data on a Network

Match opp

Cyber security - threats

Flash-kort

Cyber Security

Match opp

Hack The Game

Rangeringsrekkefølge

CyberSecurity - A1

Åpne boksen

Cybersecurity Acronyms

Match opp

Cybersecurity

Spørrelek

Digital Technology

Match opp