Year 12 Computing Computational Thinking

Потрібна передплата

10 000+ результатів для «y12 computing computational thinking»

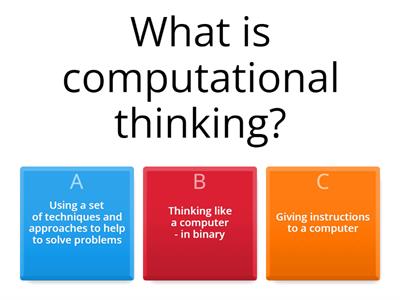

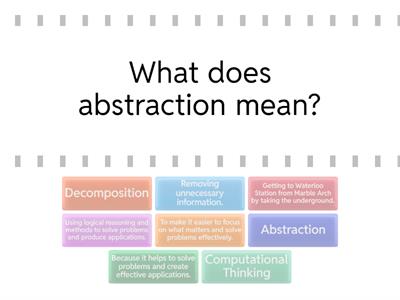

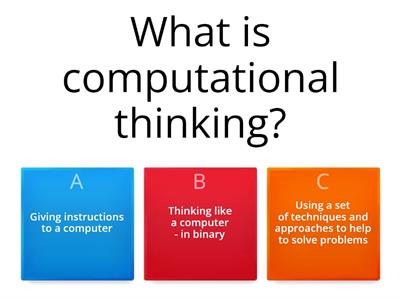

Computational Thinking

Погоня в лабіринті

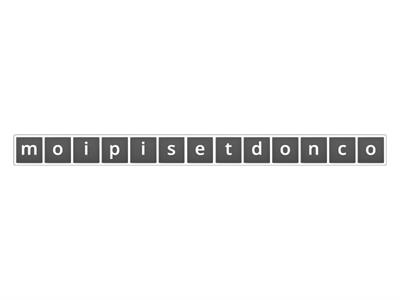

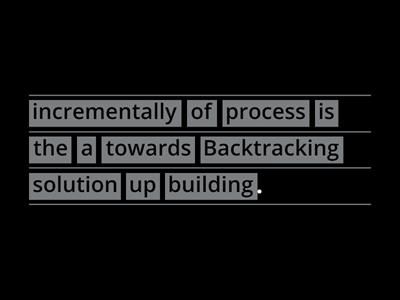

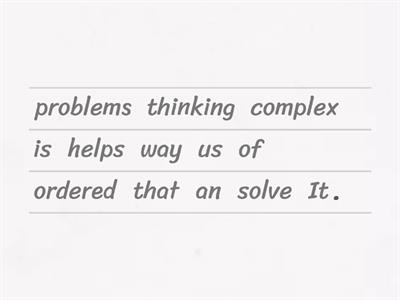

Unjumble Computational Thinking

Наведіть порядок

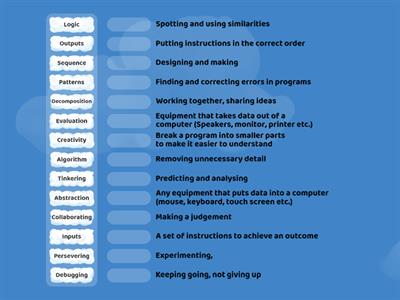

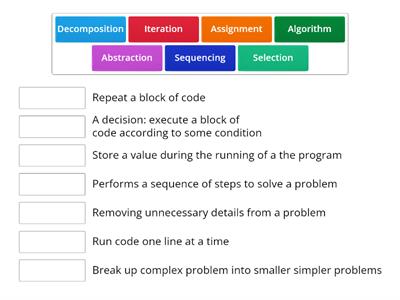

Computational Thinking Terms

Шибениця

Computational Thinking Key Word Revision

Погоня в лабіринті

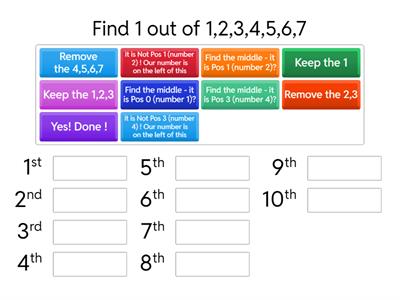

Thinking procedurally - Sorting Activity

Сортування за групами

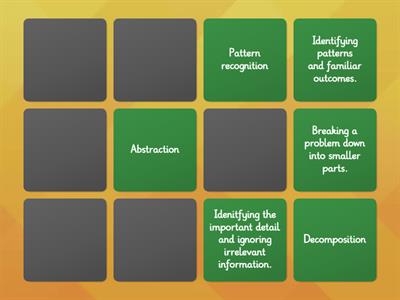

memory game

Відповідні пари

Computational Thinking

Відповідні пари

Computational Thinking

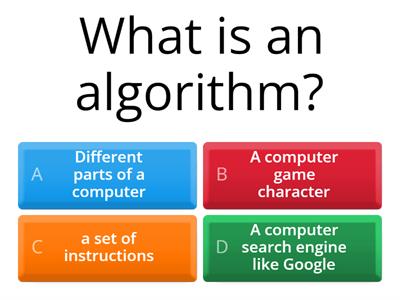

Вікторина

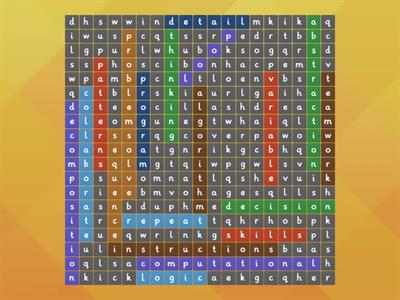

Computational Thinking Wordsearch

Пошук слів

Computational Thinking

Погоня в лабіринті

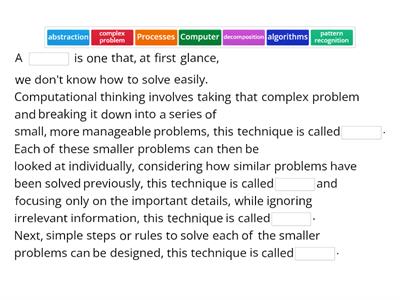

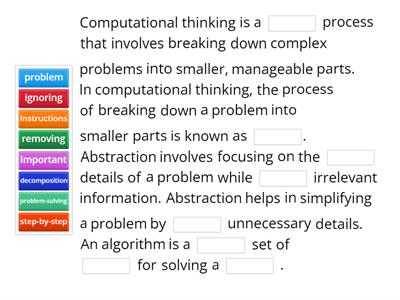

Computational Thinking

Доповніть речення

Computational Thinking

Вікторина

Computational Thinking

Літак

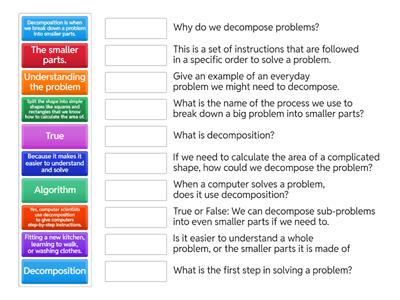

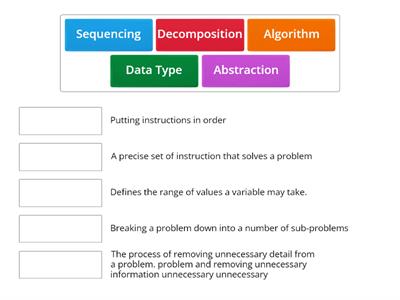

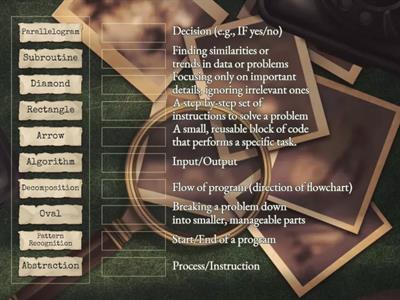

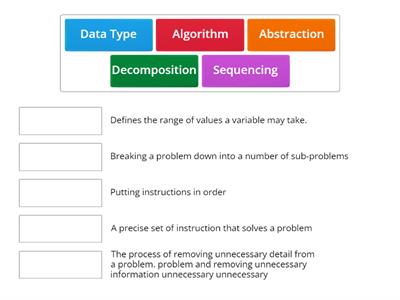

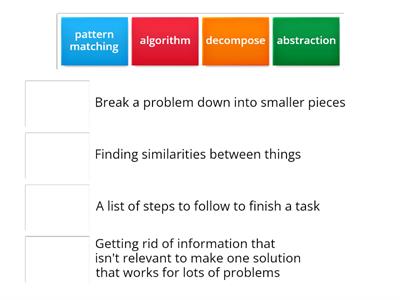

Computational Thinking Definitions

Відповідники

Computational Thinking

Відповідники

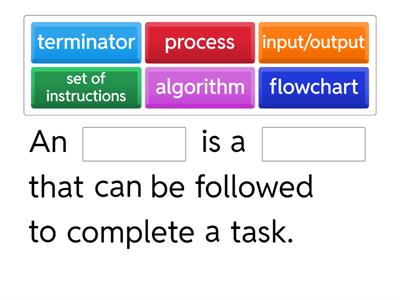

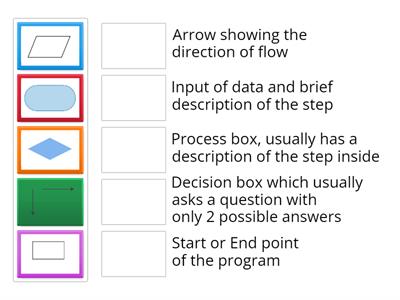

Flowcharts

Погоня в лабіринті

Computing

Вікторина

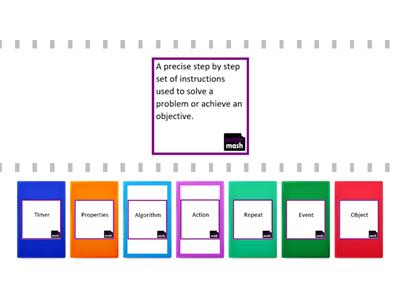

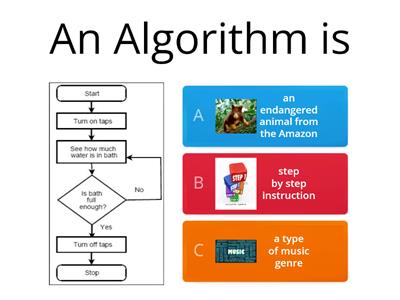

Algorithms

Відповідники

NCCE - Experience AI (1-4 Revision)

Вікторина

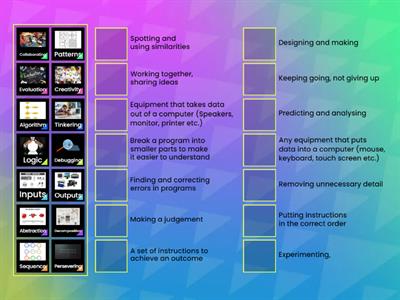

Computational Thinking

Відповідні пари

Flow Chart Symbols

Відповідники

Definition of computational thinking

Наведіть порядок

Computing Vocabulary

Відповідники

Computational Thinking Words

Анаграма

Key computing words

Погоня в лабіринті

Unit 14 IT Service Delivery Key Terms

Погоня в лабіринті

4 Cornerstones of Computational Thinking

Відповідники

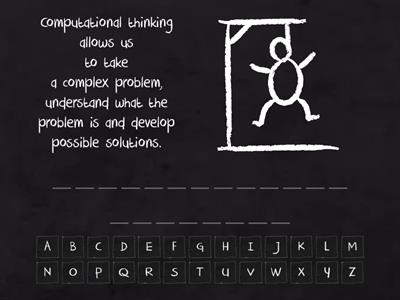

Computational Thinking Key Words

Шибениця

ly maze chase

Погоня в лабіринті

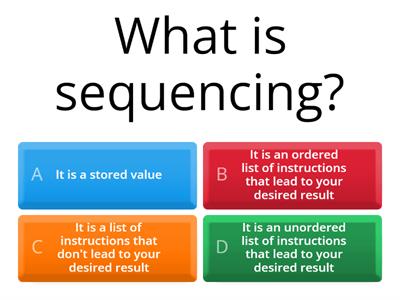

SA1 - S3 - Sequencing - Computational Thinking

Знайдіть відповідність

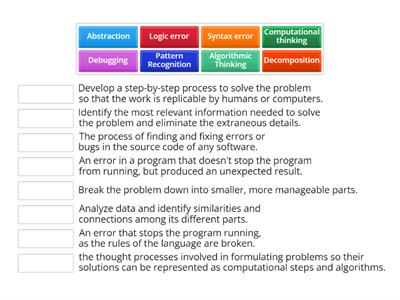

2.1 Computational Thinking key terms

Відповідники

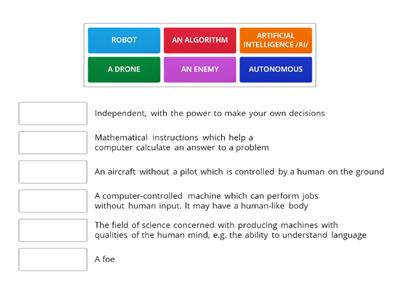

Robots: friend or foe?

Відповідники

Computational Thinking Vocabulary

Відповідники

fortnite and logic by hayden

Пошук слів

Flowol-lesson-1-quiz

Погоня в лабіринті