Secondary Computing Computer Networks

נדרש מנוי

10,000+ תוצאות עבור 'secondary computing computer networks'

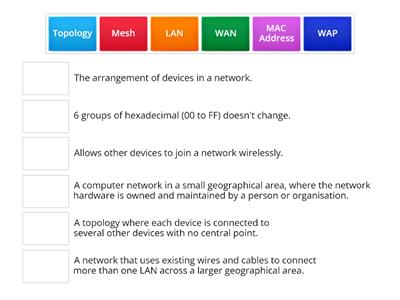

Networks

מיון קבוצה

Networks

התאמה

Networks - Gap Fill

השלם את המשפט

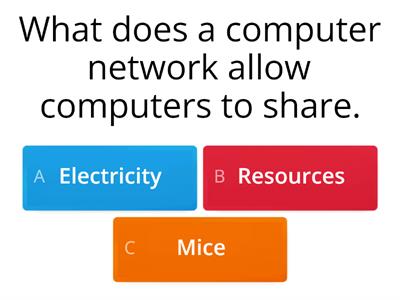

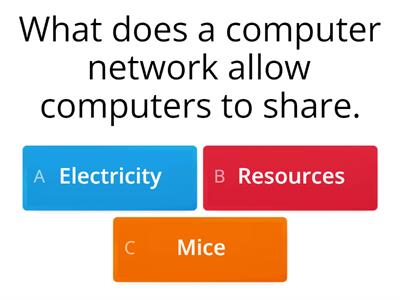

Shiven Nath's Computer Network's Quiz

מרדף במבוך

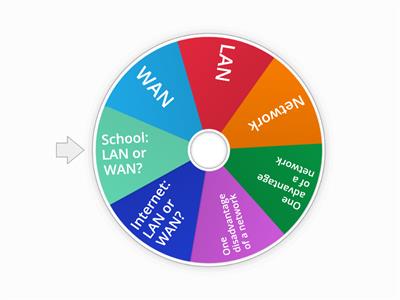

S2 - Networks

כרטיסי הבזק

Networks Quiz

חידון

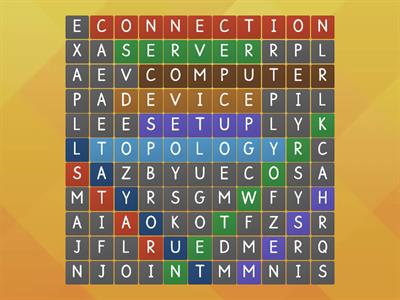

Networks Wordsearch

תפזורת

Networks

תפזורת

Possible constraints of a Computer Network project

פתח את התיבה

Cat 5 cables

התאמה

Wired and Wirelesss

מיון קבוצה

IIPv4 address

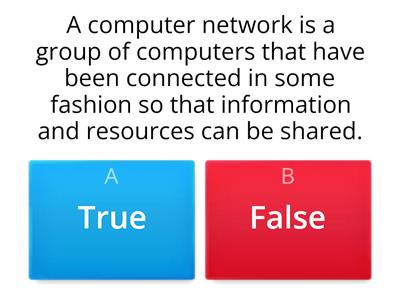

אמת או שקר

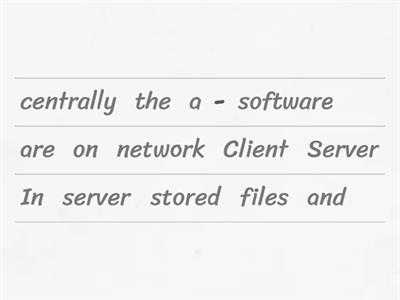

Client- Server and peer to Peer

בטל את הערבוב

Internet Infrastructure

דיאגרמה עם תוויות

Network Keywords

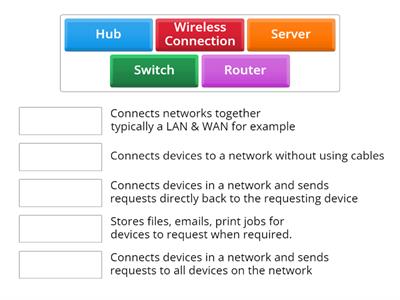

התאמה

Glossery - Networking

היפוך אותיות

Network basics

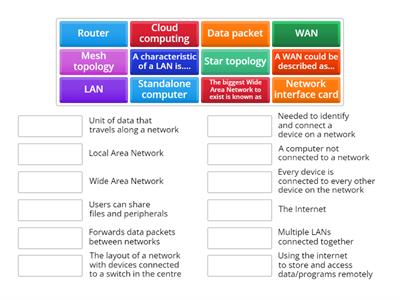

התאמה

GCSE Networks

חידון

Networks

התאמה

L2-U2-Networks

התאמה

NETWORKS ACTIVITY RECAP

מיון קבוצה

Networks and the Internet

השלם את המשפט

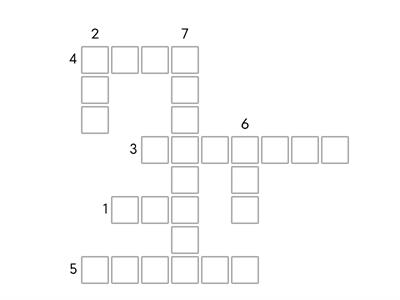

Computer Networks

תשבץ

GCSE.Unit5.Networks Maze Chase

מרדף במבוך

3 questions only countdown CS

מרדף במבוך

Networks

תשבץ

MAC address

אמת או שקר

Network Hardware 2

פתח את התיבה

Thin Client Devices

חידון

Network Devices

היפוך אותיות

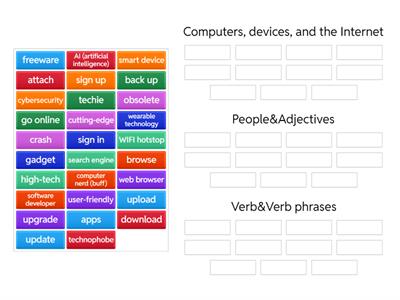

Technology vocabulary

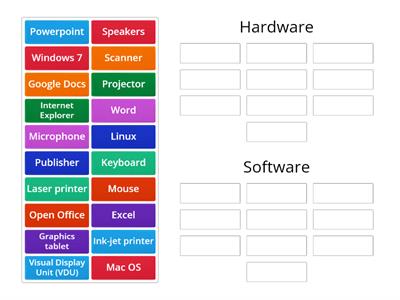

מיון קבוצה

IPv6 address

אמת או שקר

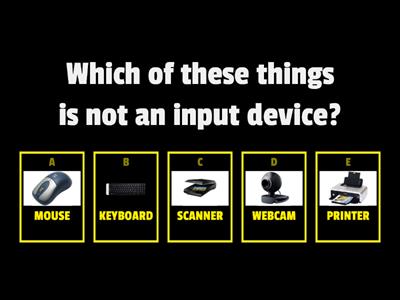

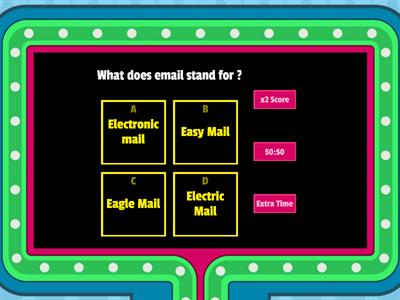

Computer Class Quiz 1

חידון