10,000+ תוצאות עבור 'y12 computing'

Unit 2 LO1 1.6 Information Formats

פוצץ בלון

Key words Unit 2

תפזורת

TAKE 2: 2.1 Information Styles

מצא את ההתאמה

Take 2 Unit 2 5.2 DFDs

חידון תמונה

Unit 1 LO5 Physical v Digital Security

מיון קבוצה

Internal & External Stakeholders

מיון קבוצה

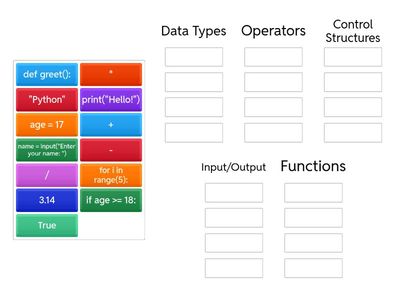

Group the Python Examples

מיון קבוצה

Take 2 3.6 Open v Closed Systems

מיון קבוצה

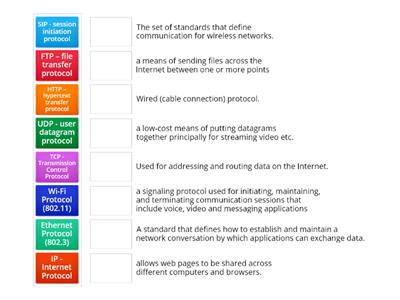

Protocols

התאמה

1.6 Information formats

התאמה

![1.4 Internet [Connections Characteristics]](https://screens.cdn.wordwall.net/400/90473d4d853045d2a34089c9679f0da4_41)

1.4 Internet [Connections Characteristics]

היפוך אותיות

3.5 Data analysis tools

איש תלוי

Unit 2 4.1 UK Legislation

מרדף במבוך

Unit 2 4.3 Green IT

השלם את המשפט

Take 2: Can you remember? LO2 2.4 Information Management

דיאגרמה עם תוויות

Take 2 Unit 2 LO4 4.1 UK Legislation

אמת או שקר

Take 2 3.4 Stages of Data Analysis

דיאגרמה עם תוויות

Take 3 Unit 2 1.2 Magnetic storage devices

השלם את המשפט

DPA - Personal or Senstive Data

מיון קבוצה

Internal threats

חידון

BTEC: Implementation methods

מיון קבוצה

Headed Paper and Templates

היפוך אותיות

1.6 Information Formats

הכה את החפרפרת

LO4 Legislation protecting information

לצפות ולשנן

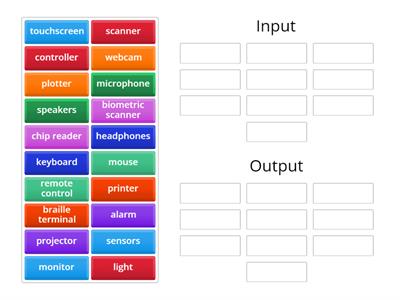

Input v Output

מיון קבוצה

Protecting the security and integrity of data

היפוך אותיות

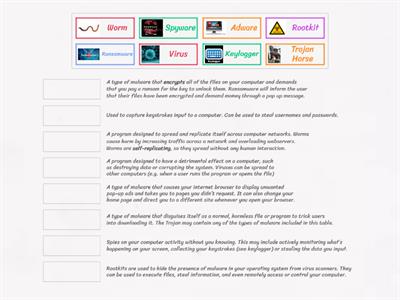

What Is It?

התאמה

Python Keywords Match-Up

התאמה

Organisational Security

מרדף במבוך

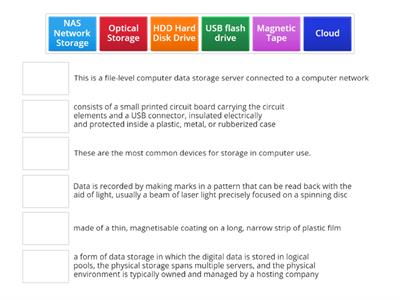

1.2 Types of information storage media

היפוך אותיות

Computer Hardware

התאמה

Unit 11 Revision

התאמה

LO4 4.3 Personal attributes

תפזורת

Unit 2 key words so far

איש תלוי

Take 2 Unit 2 4.3 Green IT

השלם את המשפט

TP2 - Tracking Point Revision

השלם את המשפט

IT1 FLASH CARDS REVISION (ALL BUT TOPIC 6)

כרטיסי הבזק

![Take 2: 5.1 Data types and sources [2]](https://screens.cdn.wordwall.net/400/5f2cb3aaa7e94780a60abf16b2466aba_0)

![3.5 Data Analysis Tools [2]](https://screens.cdn.wordwall.net/400/18a0e0cda7a1474daf031fdf03ad031d_22)

![Take 2 LO4: 4.1 UK Legislation [Match the Act]](https://screens.cdn.wordwall.net/400/fe615a2440a54d61aed9e3ebfa44e4ff_0)

![LO4: 4.1 UK Legislation [Match the Act]](https://screens.cdn.wordwall.net/400/0c2782e419c048528fe572febf647e9c_2)